Para contextualizar la ciberseguridad corporativa es preciso comentar que el 82% de los incidentes informáticos en una organización ocurre desde el interior de la misma. Los cibercriminales utilizan la infraestructura de la corporación víctima para afectar sus datos, activos y, en consecuencia, su reputación empresarial. Según un estudio realizado por el equipo de investigadores del Centro para la Ciberseguridad e Investigación del Cibercrimen (Center for CIC) de Boston, las formas más comunes de estos ataques internos contra las corporaciones son el fraude, el robo de datos, la extorsión y la violación de secretos comerciales.

Principales amenazas

Según el Buró Federal de Investigaciones (FBI, por sus siglas en inglés) estadounidense, el fraude corporativo es una de las formas predominantes de victimización en línea que permite a los actores maliciosos engañar a individuos y organizaciones para que entreguen dinero utilizando múltiples metodologías cibercriminales. Una de estas técnicas son las campañas de phishing, en las que se envían correos electrónicos o mensajes fraudulentos a las víctimas para que revelen datos confidenciales y, posteriormente, sean defraudadas.

El robo de datos es otra forma extendida de victimización en línea que implica el acceso no autorizado y la extracción de información sensible. Los ciberdelincuentes pueden tener como objetivo datos personales, historias clínicas, documentos de identificación, contraseñas y el tráfico de red de Internet corporativa con fines ilícitos, como el robo de identidad o el beneficio económico. Los datos robados pueden utilizarse para cometer otros tipos de fraude, ser vendidos en mercados clandestinos en la web oscura o para articular intrusiones informáticas con mayor grado de complejidad.

Estos datos pueden abrir puertas traseras en la ciberseguridad corporativa a través de métodos que permiten a los ciberdelincuentes eludir los procesos normales de autenticación para obtener acceso no autorizado a un sistema o red. Una vez dentro, pueden robar más información sensible, encriptarla y pedir rescate para retornar su acceso (ataques de ransomware), instalar otras formas de software malicioso (malware) o incluso tomar el control completo del sistema. Estas brechas pueden pasar desapercibidas durante largos periodos de tiempo, causando graves daños, y requieren que los cibercriminales tengan un perfil delincuencial con mayor capacidad de daño y acceso a herramientas de intrusión avanzadas.

Por su parte, el espionaje empresarial es otra preocupación importante, ya que implica actividades ilegales destinadas a obtener secretos comerciales o información confidencial de empresas rivales para obtener una ventaja competitiva. Estas acciones delincuenciales en línea pueden incluir la clonación de redes, la instalación de programas espía, técnicas de ingeniería social y la combinación de diferentes formas de victimización en línea, como todas las descritas anteriormente.

Cibercriminología

Hablar de fraude, espionaje cíber, robo de datos, extorsión digital y, en general, sobre la operación cibercriminal, a nivel de detalle y conocimiento aplicable, es posible gracias al desarrollo práctico de ciencias multidisciplinares como la cibercriminología, toda vez que estas disciplinas basan su campo de acción en el análisis de los riesgos informáticos, el estudio de la motivación cibercriminal y los patrones de comportamiento de los delincuentes cibernéticos, incluyendo el de aquellos que operan desde adentro de las corporaciones víctima.

Desde la complejidad de esta congruencia científica, la cibercriminología nos permite diseñar estrategias de ciberseguridad corporativa para prevenir, detectar y responder a los ataques cibercriminales a través de técnicas y tácticas empresariales que facilitan la identificación y contrarrestar las amenazas cibernéticas desde una perspectiva multiesfuerzo.

Por ejemplo, el saber sobre la existencia de diferentes modus operandi cibercriminales y las taxonomías de las diversas formas de ciberamenazas permiten ajustar las capacidades de respuesta ante situaciones informáticas estudiadas y reducir al mínimo el aprovechamiento ilegal por parte de los ciberatacantes, lo cual se traduce en una menor probabilidad de pérdidas financieras generadas por incidentes cibernéticos.

Del mismo modo, los avances en el uso de la cibercriminología han permitido identificar factores comunes en todas estas formas de victimización, visualizándolos como patrones vulnerables y caracterizando las variables de mayor actividad delincuencial para responder empresarialmente de manera más eficiente. Un ejemplo de ello es el consenso científico sobre una correlación existente entre el accionar cibercriminal y una débil mitigación de riesgos asociados con la gestión de activos de información.

Ciberseguridad corporativa

Aunque varios profesionales en ciberseguridad corporativa afirman que esta correlación también puede ser identificada en el desarrollo de auditorías desde un enfoque general, diversos estudios encuentran poco eficiente ese enfoque toda vez que cada perfil cibercriminal se especializa en tomar ventaja de los puntos débiles de sus víctimas. Y cada organización, desde su propia naturaleza empresarial, puede tener múltiples puntos vulnerables. Por lo tanto, el desarrollo de auditorías especializadas se convierte en una herramienta más eficiente y con gran expectativa de éxito para anticipar las acciones cibercriminales, enfocadas en una clase específica de riesgos, en este caso, los riesgos asociados con la ciberseguridad de la organización.

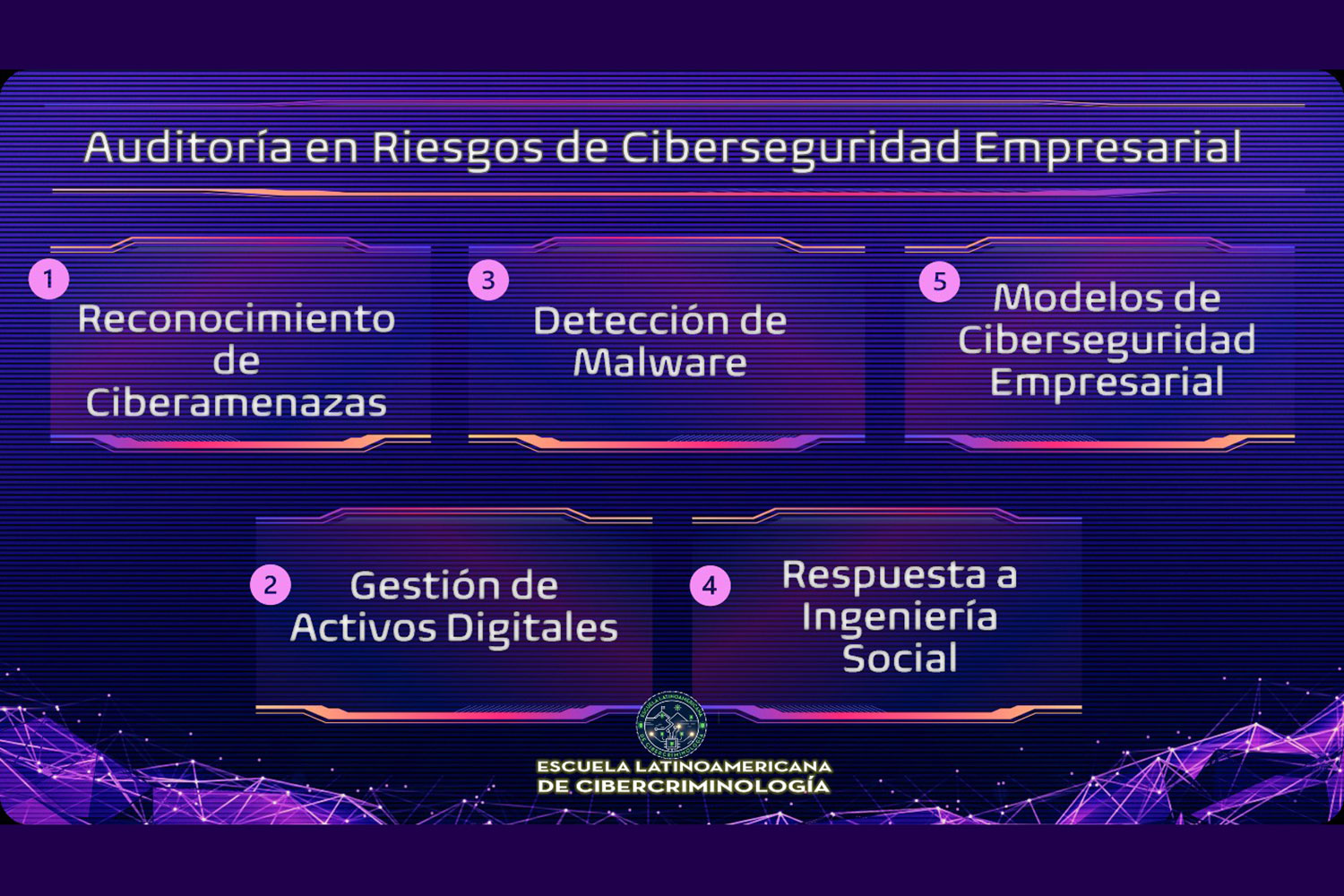

La anterior conclusión fue el punto de clave en el metaanálisis desarrollado por un grupo de expertos latinoamericanos (Escuela Latinoamérica de Cibercriminología, 2022), quienes lograron mapear las debilidades organizativas frente a las cinco categorías de ciberamenazas y diseñaron un marco de entrenamiento para construir capacidades internas en este tipo de auditorías. Sin una correspondencia directa entre las categorías y las líneas de trabajo de este marco, los investigadores testearon y demostraron la aplicabilidad transversal de cinco líneas de acción mediante dos escenarios de simulación y un programa piloto. Estas líneas de acción abordaron el reconocimiento de ciberamenazas, la gestión de activos digitales, la detección de malware, la respuesta a ciberataques de ingeniería social y la implementación de estrategias de cibergobierno con modelos de ciberseguridad corporativa.

De igual manera, la iniciativa comprobó la eficacia de un mecanismo para documentar el proceso de auditoría a través de un informe estándar, aplicable a cualquier tipo de organización, y la necesidad de implementar procedimientos de verificación de la integridad de archivos digitales mediante una comparación pericial incorporada en las habilidades de los auditores en riesgos de ciberseguridad empresarial.

Los resultados de este marco de creación de capacidades organizativas son muy positivos y prometedores, y transmiten un mensaje de anticipación ante el aumento exponencial de los ciberataques contra las instituciones. Por primera vez, se propone utilizar los avances científicos en el estudio de los cibercriminales y adaptar ese conocimiento a los escenarios específicos de vulnerabilidad de cada organización para que las empresas optimicen sus esfuerzos de inversión en equipos de seguridad, evaluación y aseguramiento de calidad. Y, lo más importante, desarrollen su propia base de vulnerabilidades para no sólo reaccionar ante una explotación maliciosa, sino también anticipar una respuesta corporativa acorde con los desafíos de la actual cuarta revolución industrial.